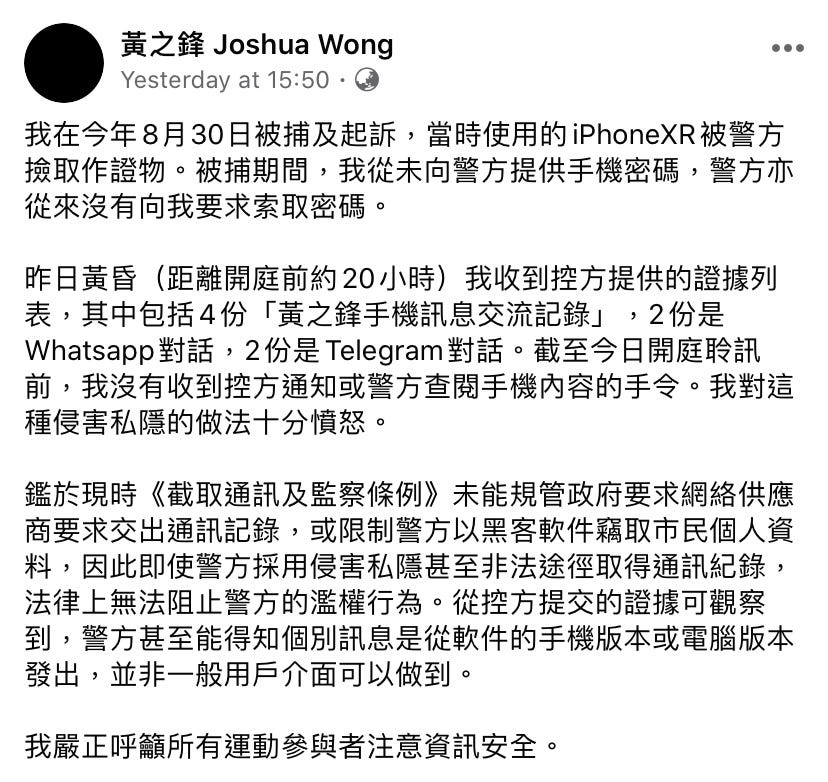

12月19日,黃之鋒一篇fb貼文講述被捕後iPhone被沒收,繼而被入侵。使兩段來自Whatsapp同Telegram的對話成為提堂證據,引發大家懷疑黑警是否有能力入侵iPhone的恐慌。

FBI都唔得但係黑警做到?!

iPhone用家經常會令FBI問Tim Cook(蘋果電腦總裁)攞iPhone back door的報導黎講。不過大家真係唔好太將Apple神話化,世界上其實真係無永遠破唔到的密碼,電腦學科學的加密系統從來都係時間同復雜性競賽,複雜性越大,需時越耐,成本越高。

打個比喻,如果破解iPhone系統需要3年,咁目標就係3年內退役大部份的iPhone,咁FBI就破解到都無乜大作用,因為大部份iPhone都已經退役。而當日呢篇報導係2016年的,當年最後一代的iPhone6S都唔俾update新iOS 12甚至13,有破解報導其實係遲早的事。

iOS update的重要性

所以每次系統更新,真係唔需要考慮太多要盡快做。你表面上用電話可能完全無分別,但背後工程人員一直填補保安漏洞,以延長iPhone免被入侵的安全性期。今時今日打內戰,呢啲自我保護真係唔應該懶。

其他電話保安有無做足?

根據之鋒的講法,係無透露密碼的情況下都資訊洩漏,咁黑警當然係「入侵」咗之鋒部XR。但要洩漏資訊,其實唔一定要靠入侵,電話防護做得唔足,一樣會睇晒你啲message。

SIM Lock有無開?

最簡單的方式當然係將之鋒電話的sim card搬去第二部白機度,咁電話的內容咪可以由Cloud度download返晒落黎。所以需要開SIM Lock,防止sim card搬去第二部白機度開機。

iPhone開SIM Lock的辦法好簡單,先查返你用緊的電訊商的default SIM PIN係乜野,再跟以下的步驟做就ok,Android 的做法大同小異,自己上網搵下就一定搵到。

有無set 2-step authentication?

假設咁唔好彩無set SIM Lock,俾人開到張卡,去到whatsapp同telegram就真係可以直接睇晒,所以無論whatsapp同telegram都需要啟動2-step authentication黎保護。

Whatsapp的做法好簡單,跟住下面條片做就ok。whatsapp簡中會問你2-step authentication的密碼,唔好做失魂魚唔記得呀。

Telegram 就跟下面條片做,每當係一部新device 用telegram ,就會同樣問返你密碼。

機密野就緊係要用Secret Chat

其實無論Whatsapp定Telegram都已經行緊end-to-end encryptions ,即係如果洩漏訊息,只有兩個原因:一係你部電話被人hack,一係你的通話對像俾人hack。

係傾重要訊息的時候,真係唔好輕易信人,用Telegram的Secret Chat,所有message睇完即消,保護自己同手足。

萬一真係出左事咁點算?

iPhone有一個叫Lost Mode,上iCloud.com login返Apple ID就玩度,直接wipe the device就係最簡單直接的做法。因為Lost Mode唔係靠SIM Card,只要部iPhone開左機,發現到任何網絡就會自己啟動。就算變證物都得物無所用。

Android機其實有類似的功能,請細心睇下面網頁的介紹。

會唔會係老妨?!

多謝社記Jaco提醒,咁樣毁滅證據可能妨礙司法公正。

「我唔知、我唔理」,方法就教左大家,點樣做大家就自己衡量。